di Antonello de Gennaro

di Antonello de Gennaro

Sarebbero “circa 20mila le vittime accertate sinora” , dalla Polizia Postale nell’ambito dell’inchiesta ‘Eye Pyramid‘, che ha portato alla luce una centrale di cyber spionaggio che “aveva lo scopo di monitorare e sottrarre informazioni a istituzioni, pubbliche amministrazioni, studi professionali e imprenditori” messo in piedi da due persone che spiavano, intercettavano illegalmente e facevano dossier su alcuni politici di livello nazionale, sono state arrestate questa mattina dalla Polizia Postale, nell’ambito dell’inchiesta ‘Eye Pyramid’ condotta dalla Procura di Roma sono stati arrestati dalla Polizia di Stato.

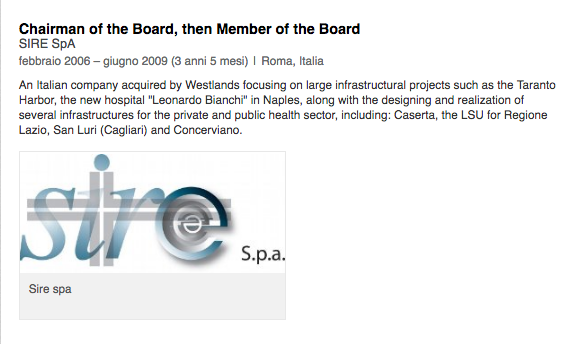

Si tratta di Giulio Occhionero, un ingegnere nucleare nato a Roma il 21.01.1974 e della sorella Francesca Maria Occhionero di 49 anni nata a Madford (USA) il 31.10.1968 , entrambi molto conosciuti negli ambienti dell’alta finanza, ma anche in quello dei fallimenti, coinvolti entrambi nel fallimento della S.I.R.E. Società di Investimento E Ricerca Europea S.r.l. con sede a Roma. I due fratelli avevano creato, secondo gli inquirenti, una centrale di “cyperspionaggio” per monitorare istituzioni, pubbliche amministrazioni, studi professionali, imprenditori e soggetti di rilievo nazionale. Attualmente Occhionero risulta titolare della Westlands Securities Ltd , compagnia registrata a Malta all’indirizzo “Suite F, Block A, Dolphin Court, Embassy Way, Ta’ Xbiex”.

Si tratta di Giulio Occhionero, un ingegnere nucleare nato a Roma il 21.01.1974 e della sorella Francesca Maria Occhionero di 49 anni nata a Madford (USA) il 31.10.1968 , entrambi molto conosciuti negli ambienti dell’alta finanza, ma anche in quello dei fallimenti, coinvolti entrambi nel fallimento della S.I.R.E. Società di Investimento E Ricerca Europea S.r.l. con sede a Roma. I due fratelli avevano creato, secondo gli inquirenti, una centrale di “cyperspionaggio” per monitorare istituzioni, pubbliche amministrazioni, studi professionali, imprenditori e soggetti di rilievo nazionale. Attualmente Occhionero risulta titolare della Westlands Securities Ltd , compagnia registrata a Malta all’indirizzo “Suite F, Block A, Dolphin Court, Embassy Way, Ta’ Xbiex”.

Tra gli spiati ci sarebbero anche l’ ex premier Matteo Renzi a cui avrebbero bucato direttamente la casella del suo account Apple matteorenzi@me (da cui si può accedere al contenuto riservatissimo dello smartphone) , Mario Draghi, l’ex- comandante generale della Guardia di Finanza Gen. Saverio Capolupo, e poi l’ex-governatore della Banca d’ Italia Fabrizio Saccomanni, anche due computer in uso ai collaboratori del cardinale Gianfranco Ravasi dal 2007 presidente del Pontificio Consiglio della cultura, della Pontifica Commissione di archeologia sacra e del consiglio di coordinamento tra accademie pontificie, l’ex premier Mario Monti , Piero Fassino, Daniele Capezzone, Ignazio La Russa e Vincenzo Scotti, Alfonso Papa, Walter Ferrara, Paolo Bonaiuti, Michela Brambilla, Luca Sbardella, Fabrizio Cicchitto, l’ex “potente” capo di gabinetto del Ministero del Tesoro Vincenzo Fortunato, l’ ex-Ragioniere Generale dello Stato Mario Canzio, il generale Paolo Poletti della Gdf, già numero due dell’ Aise, servizio segreto italiano.

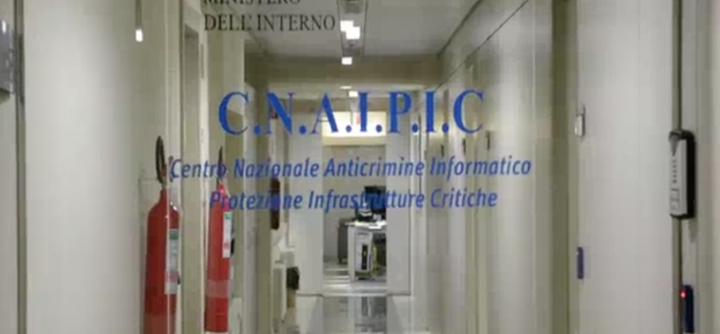

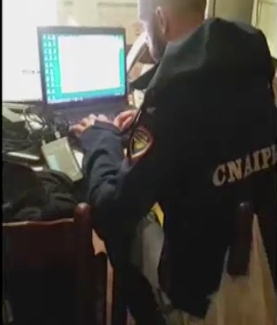

I due provvedimenti di custodia cautelare in carcere sono stati eseguiti nell´ambito di una complessa attività di indagine condotta dal C.N.A.I.P.I.C. (Centro Nazionale Anticrimine Informatico per la Protezione delle Infrastrutture Critiche) del Servizio Polizia Postale e delle Comunicazioni e coordinata dalla Procura della Repubblica di Roma. I fratelli Occhionero, recita ancora l’ordinanza, “accedevano abusivamente a caselle di posta elettronica protette dalle relative password di accesso sia personali che istituzionali appartenenti a professionisti del settore giuridico economico nonché a numerose autorità politiche e militari di strategica importanza a o di sistemi informatici protetti utilizzati dallo Stato e da altri enti pubblici” come “istruzione.it, gdf.it, bancaditalia.it, camera.it, senato.it, esteri.it, tesoro.it, finanze.it, interno.it, istat.it, comune.roma.it, regione.campania.it, regione.lombardia.it, matteorenzi.it, partitodemocratico.it, pdl.it, cisl.it”. E poi società private: “aceaspa.it, enel.it, eni.it, enav.it, finmeccanica.com, fondiaria.sai.it” con tanto di “account di posta elettronica tra i quali figurano personalità di vertice delle società e delle istituzioni elencate”.

Entrambi i fratelli Occhionero sono residenti a Londra ma domiciliati a Roma. I reati di cui sono accusati sono procacciamento di notizie concernenti la sicurezza di Stato, accesso abusivo a sistema informatico, intercettazione illecita di comunicazioni informatiche. tra cui quello della Banca d’Italia, della Camera dei Deputati e del Senato della Repubblica. Contestati i reati di procacciamento di notizie concernenti la sicurezza dello Stato, accesso abusivo a sistema informatico aggravato ed intercettazione illecita di comunicazioni informatiche o telematiche. L´indagine ha preso le sue mosse dalla segnalazione al C.N.A.I.P.I.C. dell´invio di una mail, indirizzata ad un amministratore di rilievo di un´infrastruttura critica nazionale, contenente il malware EYEPYRAMID.

I poliziotti del C.N.A.I.P.I.C. (Centro nazionale anticrimine informatico per la Protezione delle Infrastrutture Critiche) della Polizia Postale e delle Comunicazioni hanno scoperto una botnet occulta: grazie a una estesa rete di computer preliminarmente infettati tramite la diffusione del malware EYEPYRAMID, i due arrestati hanno per anni acquisito dalle numerosissime vittime prescelte notizie riservate, dati sensibili, informazioni, gelosamente custodite su impianti informatici statunitensi, ora sequestrati dagli operatori della polizia, grazie alla collaborazione con la Cyber Division dell’Fbi americana, che consentiranno di accertare quali e quanti dati siano stati illecitamente sottratti.

I poliziotti del C.N.A.I.P.I.C. (Centro nazionale anticrimine informatico per la Protezione delle Infrastrutture Critiche) della Polizia Postale e delle Comunicazioni hanno scoperto una botnet occulta: grazie a una estesa rete di computer preliminarmente infettati tramite la diffusione del malware EYEPYRAMID, i due arrestati hanno per anni acquisito dalle numerosissime vittime prescelte notizie riservate, dati sensibili, informazioni, gelosamente custodite su impianti informatici statunitensi, ora sequestrati dagli operatori della polizia, grazie alla collaborazione con la Cyber Division dell’Fbi americana, che consentiranno di accertare quali e quanti dati siano stati illecitamente sottratti.

L’indagine prende il via nel marzo del 2016 quando Francesco Di Maio addetto alla sicurezza dell’Enav, si insospettisce per una mail ricevuta dalla casella di un noto professionista romano il professor Ernesto Staiano, con il quale però l’Ente dell’aviazione non aveva mai avuto nulla a che fare. Di Maio l’ha fatta analizzare: l’indagine ha mostrato che l’indirizzo Ip del computer che aveva mandato il messaggio sospetto apparteneva a “un nodo di uscita della rete di anonimazione ” Tor” (che consente ai naviganti su Interne di non lasciar le proprie tracce) e che l’indirizzo del professor Staiano faceva parte di una serie di indirizzi di noti studi professionali “agganciati” con il phishing.

Dal 2011 all’agosto del 2016 i due fratelli Occhionero avevano schedato i computer di 18.327 target, ottenendo grazie alle infezioni andate in porto in 1793 hackeraggi anche le password e sottratti i relativi dati personali e riservati che venivano “rubati” ed archiviati con metodo spionistico suddividendoli sotto 122 campi di interesse come “politica”, “affari”, “massoneria” ecc. . I “target” venivano persino geolocalizzati. Nell’archivio è stato trovato anche l’indirizzo mail da cui è partito l’attacco. L’attività di dossieraggio andava avanti da anni “e non era mai cessata come testimonia il dato che durante tutto il periodo di osservazione compiuto dagli operanti e dai loro ausiliari il malware era oggetto di continua evoluzione. In particolare veniva riscontrato che nel mese di luglio vi sono state aggiunte due nuove classi aventi il compito rispettivamente di creare alert in base ad una lista di parole chiave e di geolocalizzare la vittima in base all indirizzo IP”.

Le complesse indagini condotte dal Servizio Polizia Postale e delle Comunicazioni, protrattesi per diversi mesi, hanno consentito di individuare una rete botnet molto ben strutturata, frutto di un attacco informatico del tipo APT (Advanced Persistent Threat), ingegnerizzato ad hoc sfruttando un malware particolarmente insidioso, capace di far acquisire da remoto il controllo del sistema informatico bersaglio, e consentire la massiva sottrazione dei contenuti dei pc colpiti.

Nel mirino della rete occulta, una galassia di soggetti che a vario titolo gestiscono e rappresentano la funzione pubblica, ovvero interessi delicati, e quindi in possesso di informazioni particolarmente sensibili e strategiche, o di particolare valore per chi opera in determinati ambiti finanziari, da cui è scaturita, appunto, la contestazione nei loro confronti, da parte della Procura della Repubblica di Roma, dei reati di procacciamento di notizie concernenti la sicurezza dello Stato, accesso abusivo a sistema informatico aggravato ed intercettazione illecita di comunicazioni informatiche o telematiche.

Nel mirino della rete occulta, una galassia di soggetti che a vario titolo gestiscono e rappresentano la funzione pubblica, ovvero interessi delicati, e quindi in possesso di informazioni particolarmente sensibili e strategiche, o di particolare valore per chi opera in determinati ambiti finanziari, da cui è scaturita, appunto, la contestazione nei loro confronti, da parte della Procura della Repubblica di Roma, dei reati di procacciamento di notizie concernenti la sicurezza dello Stato, accesso abusivo a sistema informatico aggravato ed intercettazione illecita di comunicazioni informatiche o telematiche.

Le articolate sofisticate attività di indagine sono state supportate da una tempestiva cooperazione internazionale , si è rivelata indispensabile a preservare l´intero scenario quando gli arrestati si sono adoperati per distruggere da remoto le tracce dell´attività delittuosa, una volta avuto il sospetto di essere finiti nel mirino della Polizia. Nel database oggetto dell’indagine sono stati trovati documenti informatici sottratti ad importanti società private o enti istituzionali come i Ministeri dell’ Istruzione, degli Esteri, del Tesoro, dell’ Interno, Regione Campania, Regione Lombardia, Cisl e Università Bocconi.

Tra gli osservati dall´ “Occhio della Piramide“ anche Stefano Bisi, Gran Maestro della Massoneria del Grande Oriente d Italia , ex presidente del Collegio dei Venerabili del Lazio Franco Conforti ed altri appartenenti appartenenti ad una loggia massonica, archiviati sotto la sigla “BROS” (fratelli) in una cartella piazzata in una delle numerose drop zone all´estero. Con la sigla “POBU” (Politicians Business), invece, venivano catalogati gli esponenti politici scelti come target e spiati in questi anni. Con la sigla ‘Tabù‘ (Taranto Business ndr)che raggruppa diversi account e password con dominio port.taranto.it . Secondo fonti confidenziali la società dei due arrestati ha fornito consulenze al governo Usa per una operazione commerciale per la costruzione di infrastrutture nel Porto di Taranto.

L´indagine ha altresì permesso di ricostruire un complesso scenario fatto di società “a scatole cinesi” nazionali e straniere, usate come paravento per l’acquisizione, in via anonima, di servizi informatici all´estero. E proprio il concreto pericolo di una fuga all´estero degli indagati, titolari di diverse attività fuori confine, ha infatti determinato l´emissione delle misure cautelari da parte del G.I.P. romano Maria Paola Tomaselli su richiesta del pm Eugenio Albamonte. Secondo le accuse i due indagati agivano “mediante l’installazione abusiva da remoto nei relativi sistemi informatici e telematici del malware Eyepiramid idoneo a intercettare chiavi di accesso username e password“. In un passaggio dell’ordinanza di custodia cautelare e perquisizione il gip Tomaselli scrive che gli Occhionero “al fine di trarne per sè o per altri profitto o di recare ad altri un danno accedevano abusivamente a caselle di posta elettronica protette dalle relative password di accesso sia personali che istituzionali appartenenti a professionisti del settore giuridico economico nonchè a numerose autorità politiche e militari di strategica importanza o di sistemi informatici protetti utilizzati dallo Stato e da altri enti pubblici“

L´analisi dell´enorme mole di materiale sequestrato oltre oceano, inoltre, permetterà di ricostruire l´intero giro di interessi sedente dietro tale imponente esfiltrazione di dati dai sistemi informatici delle vittime, attraverso un attacco informatico del tipo APT che non ha precedenti in Italia e consentirà, altresì, l´approfondimento dei rapporti intrattenuti dagli arrestati con soggetti coinvolti in vicende giudiziarie di notevole rilievo.

L´analisi dell´enorme mole di materiale sequestrato oltre oceano, inoltre, permetterà di ricostruire l´intero giro di interessi sedente dietro tale imponente esfiltrazione di dati dai sistemi informatici delle vittime, attraverso un attacco informatico del tipo APT che non ha precedenti in Italia e consentirà, altresì, l´approfondimento dei rapporti intrattenuti dagli arrestati con soggetti coinvolti in vicende giudiziarie di notevole rilievo.

Gli indizi raccolti in altre inchieste lasciano dedurre che la centrale di spionaggio scoperta dalla Polizia “non sia un’isolata iniziativa dei due fratelli ma che, al contrario, si collochi in un più ampio contesto dove più soggetti operano nel settore della politica e della finanza secondo le modalità” adottate da Giulio e Francesca Maria Occhionero, scrive il gip nell’ordinanza di custodia cautelare riferendosi al “diretto collegamento” tra le condotte di cui i due sono accusati “ed interessi illeciti oscuri“. Collegamento questo “desumibile dal rinvenimento, nel corso delle indagini, di quattro caselle di posta elettronica già utilizzate per attività similari, secondo quanto emerso dalle indagini relative alla cosiddetta P4” condotta nel 2011 dalla Procura di Napoli dai pm Woodcock e Curcio . In ogni caso il Gip precisa che “allo stato un collegamento con altri procedimenti penali non è dimostrato”. Per il momento.

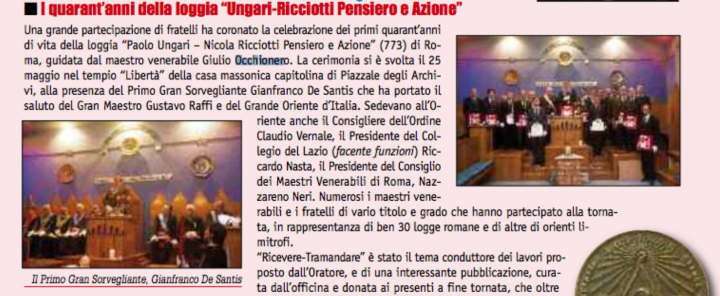

L’ ingegnere Occhionero peraltro era anche maestro venerabile della Loggia massonica “Paolo Ungari-Nicola Ricciotti Pensiero ed Azione“ di Roma aderente al GOI, Grande Oriente d’ Italia. Infatti il giudice “ritiene che l’interesse che Giulio Occhionero nutre nei confronti dei suoi fratelli massoni possa essere legato a giochi di potere all’interno del Grande Oriente d’Italia come d’altra parte testimoniato dal tenore di alcune conversazioni oggetto di captazione“.

“Riteniamo che l’attività di dossieraggio avesse una duplice finalità: da un lato avere informazioni e dunque potere, dall’altro aumentare sempre di più la magnitudo del malware e l’estensione della rete “- ha dichiarato Roberto Di Legami, il Direttore della Polizia Postale delle Comunicazioni.

“Non è emerso finora un uso ricattatorio di queste informazioni, ma pensiamo che questi dati, sempre attraverso altre società negli Usa, possano essere stati usati per ottenere indebiti e immediati ritorni economici nella conduzione di alcune operazioni di business“. ed aggiunge che “la Polizia sarà impegnata in un’intensa attività di ricostruzione sia della rete di scatole e società con cui si è operato, sia della rete di favoreggiatori di questa attività, sia per comprendere, nel modo più accurato possibile, l’entità delle vittime e degli effetti di queste operazioni illecite. In Italia abbiamo trovato un deposito contenente documenti cartacei e altro materiale informatico che sono ora sotto sequestro“.

“Non è emerso finora un uso ricattatorio di queste informazioni, ma pensiamo che questi dati, sempre attraverso altre società negli Usa, possano essere stati usati per ottenere indebiti e immediati ritorni economici nella conduzione di alcune operazioni di business“. ed aggiunge che “la Polizia sarà impegnata in un’intensa attività di ricostruzione sia della rete di scatole e società con cui si è operato, sia della rete di favoreggiatori di questa attività, sia per comprendere, nel modo più accurato possibile, l’entità delle vittime e degli effetti di queste operazioni illecite. In Italia abbiamo trovato un deposito contenente documenti cartacei e altro materiale informatico che sono ora sotto sequestro“.

<br

Sul socialnetwork Linkedin Giulio Occhionero laureatosi alla Sapienza di Roma, pubblica il suo profilo professionale definendosi un “analista impegnato e professionale (…) autore di un approccio innovativo alla descrizione dei fenomeni randomici basato sulle sue personali ricerche sull’equazione di Boltzmann”. A cui si aggiungono “solide esperienze nello sviluppo del business, la costruzione di partnership, nei processi di automazione e implementazione di DevOps attraverso Windows“. L’ingegnere conclude la descrizione dicendosi “impegnato a fornire servizi di standard eccezionale con esperienza nel raggiungimento degli obiettivi richiesti attraverso strategie e concetti innovativi”. Ma dimentica qualcosa e cioè di dire che la sua precedente società SIRE è fallita lo scorso 4 giugno del 2009, ed in primo grado i due fratelli Occhionero risultano essere già stati condannati.

Sul socialnetwork Linkedin Giulio Occhionero laureatosi alla Sapienza di Roma, pubblica il suo profilo professionale definendosi un “analista impegnato e professionale (…) autore di un approccio innovativo alla descrizione dei fenomeni randomici basato sulle sue personali ricerche sull’equazione di Boltzmann”. A cui si aggiungono “solide esperienze nello sviluppo del business, la costruzione di partnership, nei processi di automazione e implementazione di DevOps attraverso Windows“. L’ingegnere conclude la descrizione dicendosi “impegnato a fornire servizi di standard eccezionale con esperienza nel raggiungimento degli obiettivi richiesti attraverso strategie e concetti innovativi”. Ma dimentica qualcosa e cioè di dire che la sua precedente società SIRE è fallita lo scorso 4 giugno del 2009, ed in primo grado i due fratelli Occhionero risultano essere già stati condannati.

Durante le perquisizioni della Polizia , Francesca Maria Occhionero ha distrutto una smartcard davanti agli occhi degli agenti e ha digitato più volte la password sbagliata per accedere ad un computer in maniera tale da bloccarne il contenuto, Il gip Tomaselli parla apertamente di una “rete di contatti che consente agli arrestati di acquisire informazioni riguardo al presente procedimento penale” e dalla quale hanno probabilmente ottenuto protezione. I due fratelli venivano informati da qualcuno delle evoluzioni dell’inchiesta nei loro confronti, tanto che alla vigilia degli arresti Giulio Occhionero stava cercando di trasferirsi all’estero. Troppo tardi.

Durante le perquisizioni della Polizia , Francesca Maria Occhionero ha distrutto una smartcard davanti agli occhi degli agenti e ha digitato più volte la password sbagliata per accedere ad un computer in maniera tale da bloccarne il contenuto, Il gip Tomaselli parla apertamente di una “rete di contatti che consente agli arrestati di acquisire informazioni riguardo al presente procedimento penale” e dalla quale hanno probabilmente ottenuto protezione. I due fratelli venivano informati da qualcuno delle evoluzioni dell’inchiesta nei loro confronti, tanto che alla vigilia degli arresti Giulio Occhionero stava cercando di trasferirsi all’estero. Troppo tardi.